Silk Road: Idea di Libertà o Solo Criminali? (Parte 1)

Tratto da wikipedia: “Silk Road era un sito di commercio elettronico che funzionava attraverso i servizi nascosti del software di anonimato Tor. Solo attraverso Tor, infatti, era possibile accedere al sito. Vari prodotti venduti su Silk Road sono classificati come prodotti di contrabbando dalla maggioranza delle giurisdizioni mondiali. Silk Road è stato definito come “l’Amazon delle droghe”.

Il 3 ottobre 2013 Silk Road fu chiuso dall’FBI. Ai primi di novembre ne fu annunciata la riapertura da parte dello pseudonimo Dread Pirate Roberts, nonostante l’FBI avesse arrestato la persona che secondo loro si celava dietro a quel nome.

Il 6 novembre 2014 Silk Road fu chiuso definitivamente dall’FBI”.

Per parlare si Silk Road però dobbiamo fare un passo indietro e spiegare anche a chi è digiuno dell’argomento cosa significa Deep Web, cosè la rete Tor ed i servizi di anonimato.

In giro troverete sicuramente molti blog, siti di notizie e servizi di indicizzazione ove acquisire le informazioni riguardanti la rete Tor, ma per mia esperienza personale, molte di queste risorse sono imprecise o fuorvianti, per cui, senza mettere link che rimandano ad altre fonti, provo a spiegare io il concetto e le caratteristiche di questo servizio, dopo averne studiato per molto tempo tutti gli aspetti dato che seguo lo sviluppo di tor e del web sommerso dagli inizi degli anni 90, quindi magari qualche nozione l’ho anche appresa in tutto questo tempo 🙂

Il nucleo di Tor fu sviluppato a metà degli anni novanta dal matematico Paul Syverson e da Micheal Reed per la US Naval Research Laboratory, con lo scopo di proteggere le comunicazioni dei servizi segreti statunitensi. Il suo sviluppo fu continuato da DARPA (Defense Advanced Research Projects Agency) un’agenzia governativa del Dipartimento della Difesa degli Stati Uniti incaricata dello sviluppo di nuove tecnologie per uso militare. La prima versione alpha di TOR fu lanciata il 20 settembre 2002 da Syverson e altri collaboratori. Nel 2004 il codice fu rilasciato con una licenza libera e la Electronic Frontier Foundation concedeva dei fondi affinché il suo sviluppo fosse mantenuto attivo. Dingledine e Mathewson e altri 5 collaboratori che lavoravano originariamente al progetto, nel 2006 fondarono The Tor Project, un’associazione senza scopo di lucro responsabile dello sviluppo di Tor e dei progetti correlati. La EFF (Electronic Founder Foundation), un organizzazione internazionale non profit che comprende un team di avvocati e legali rivolta alla tutela dei diritti digitali e della libertà di parola nell’era digitale, continua ad essere il principale sponsor del progetto. Interessante notare come l’ EFF quando sia nato abbia ricenuto fondi da parte di molti noti perosnaggi non solo nell’ambito della tecnologia e di internet come Steve Wozniak, ma operanti anche in politica, ambienti governativi e di imprenditoria, molti dei quali poi negli anni successivi si troveranno per alcuni aspetit in contrasto con diverse iniziative sostenute e portate avanti dalla EFF stessa.

Col documento RFC7686 dello Internet Engineering Task Force (IETF) i domini di primo livello della darknet Tor (che hanno estensione .onion) entrano in una lista ristretta di domini speciali (.local, .localhost, .example, .invalid, .test e altri), inaccessibili alla Internet pubblica e che ICANN non può assegnare a pagamento ai singoli indirizzi: gli .onion sono assegnati solo dalla rete Tor, di essi si può ottenere un certificato di cifratura, e sono esclusi dal global-DNS, cioè non compaiono nel file Internet-root di zona per prevenire problemi di sicurezza e stabilità. Il protocollo RFC “istruisce” i vari software, quando l’utente cerca un indirizzo .onion, per rimbalzare la richiesta non verso la Internet pubblica, ma alla rete tor, ed è per questo motivo che se provate a digitare un qualsiasi indirizzo con estensione.onion, il vostro browser nega la richiesta e fa apparire una pagina di errore di rete o dns_unresolved_hostname

Tor protegge gli utenti dall’analisi del traffico attraverso una rete di router (detti anche onion router), gestiti da volontari, che permettono il traffico anonimo in uscita e la realizzazione di servizi anonimi nascosti. Lo scopo di Tor è quello di rendere difficile l’analisi del traffico e proteggere così la privacy, la riservatezza delle comunicazioni, l’accessibilità dei servizi. Il funzionamento della rete Tor è concettualmente semplice: i dati che appartengono ad una qualsiasi comunicazione non transitano direttamente dal client al server, ma passano attraverso i server Tor che agiscono da router costruendo un circuito virtuale crittografato a strati (per analogia con onion, che in inglese significa cipolla).

Le comunicazioni via Tor sono a bassa latenza e questo lo rende adatto alla navigazione web, alla posta, messaggeria istantanea, SSH, IRC ecc. Tor supporta esclusivamente il protocollo TCP, il browser è stato sviluppato modificando Firefox e permettere così l’accesso al Dark Web.

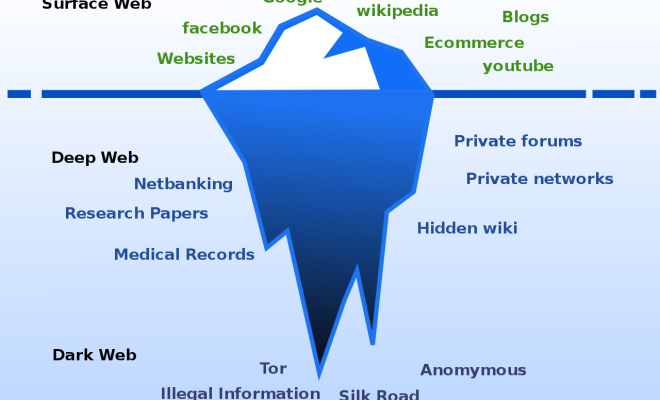

Nota: qui va fatta una precisazione perchè spesso si confonde il Dark Web con il Deep Web, quindi meglio spiegare un pò più in dettaglio di cosa parliamo:

Il Deep Web (web sommerso) è l’insieme dei siti e altre risorse non segnalate dai motori di ricerca; un’ analisi fatta sulla quantità di risorse internet che vengono indicizzate dai motori di ricerca ha accertato che solo il 5% di tutti i contenuti presenti sulla rete vengono indicizzati e sono visibili in chiaro tramite i normali browser, il restante 95% invece fa parte del Deep Web e non è visibile immediatamente, di questa categoria fanno quindi parte nuovi siti non ancora indicizzati, pagine web a contenuto dinamico, web software, siti privati aziendali e server di comunicazione. nel Deep Web viaggiano anche i dati bancari e codici di criptazione delle carte di credito, nel deep Web avvengono anche le comunicazioni tra apparati hardware e software che si vuole mantenere sicuri e nascosti agli occhi dei normali navigatori, come le richieste di scambio di denaro riferibili all’utilizzo di sistemi bancari elettronici.

Il Dark Web è un sottoinsieme del Deep Web, solitamente irraggiungibile attraverso una normale connessione internet senza far uso di software particolari perché giacente su reti sovrapposte ad Internet chiamate genericamente “Darknet”. Le Darknet più comuni sono Tor, I2P e Freenet. L’accesso a queste reti avviene tramite programmi che fanno da ponte tra Internet e la Darknet. Uno dei più famosi è Tor che, oltre a fornire accesso all’omonima rete, garantisce l’anonimato all’utente, permettendogli di navigare anonimamente anche sul normale World Wide Web da uno dei nodi della rete Tor. Le Darknet sono usate, in alcuni casi, per attività illegali come nel caso di Silk Road, forse il più famoso mercato illegale scoperto, e che trattiamo in questo speciale.

Dobbiamo immaginare il Dark Web e le dark net come diversi strati di una stessa torta. Al primo strato, quello che panna ciliegine e candeline fa parte il Web normale, subito sotto, diciamo dal Pan di spagna in poi, troviamo il Deep Web e via via che esploriamo i vari strati del Deep Web troviamo le varie Darknet.

Tengo a precisare che spesso nei siti dove si parla di Deep Web, Tor e Darknet, sovente allo scopo di aumentare i click e quindi gli introiti, si associano questi termini ad attività criminali mettendo in risalto solo gli aspetti più cruenti di tutta la faccenda ma, come ben sa chi frequenta questi posti, il deep Web viene utilizzato spesso anche da persone che magari vogliono aggirare la censura del proprio paese, come succede in cina, oppure, utilizzato per lo scambio di informazioni delicate su comportamenti o scandali di alte personalità come è stato nel caso di Wikileaks che utilizzava proprio la rete Tor per gli scambi di documenti cn i propori infomratori, oltre ad essere utilizzato tutti i giorni da giornalisti, enti benefici e associazioni umanitarie, quindi, non sempre il Deep Web è quest male che si vuol far credere, anzi.

Okay andiamo avanti altrimenti qui a forza di precisazioni rischiamo di andare fuori tema.

Allora, eravamo rimasti qualche riga sopra a spiegare le differenze tra deep Web e dark Web, ora torniamo su Tor e addentriamoci nel mondo delle darknet chidendoci come viene garantito l’anonimato su queste reti? e Tor è davvero anonimo al 100%?

Il servizio Tor funziona dirigendo il traffico web del computer verso una “onion routing network“, tutto il traffico viene reindirizzato in modo casuale attraverso più nodi (“layers”) fino a raggiungere l’indirizzo di destinazione.

Praticamente il proprio computer si connette prima ad un altro pc (nodo) poi, da questo ad un altro e cosi via fino ad arrivare al sito web.

Il server che ospita un sito vede quindi traffico in entrata ma lo identifica come proveniente dall’ultimo computer del percorso e non può risalire all’origine. Navigando in internet, la connessione passa ogni volta attraverso altri percorsi generati casualmente quindi, agli occhi del server, il traffico sembra essere provenire da molti computer diversi. Anche se questo è evidente agli esperti di rintracciamento, non c’è nulla che possano fare per identificare il primo pc se non mettersi in “ascolto” su uno dei nodi della rete ed attendere il passaggio di un indirizzo ip che in questo modo può essere intercettato. Non basta però avere un singolo ip sul nodo che abbiamo “compromesso” per risalire al pc di provenienza se questo non è il primo passaggio nella rete. Occorrono almeno due nodi su tre per poter identificare univocamente un pc. Quindi, diciamo che l’anonimato è garantito ma non al 100%, tanto che la rete tor sta facendo il suo corso e lasciando spazio ad altre reti ed altri protocolli più sicuri. (di questi ne parleremo in un altro articolo di approfondimento). Nello studio Users Get Routed – Traffic Correlation on Tor by Realistic Adversaries , gli autori affermano che “gli utenti di Tor sono molto più suscettibili alla compromissione” della loro riservatezza rispetto a quanto si pensasse in passato, infatti se si dispone di adeguata determinazione e strumentazione sofisticata – o magari accesso diretto ai sistemi degli ISP (Internet Service Providers) si è in grado di individuare i “percorsi compromessi” da cui estrapolare l’identità di uno specifico utente con un’ elevata accuratezza.

Alla base dello studio c’è un software chiamato Tor Path Simulator , sistema in grado di monitorare i percorsi dei pacchetti di dati su sistemi autonomi (come i già citati ISP) partendo dal traffico criptato di TOR. Con un monitoraggio di 3 mesi di uso regolare – e abitudinario – del network si riesce ad avere un 50 per cento di probabilità di identificare un utente, spiegano i ricercatori; con sei mesi le probabilità crescono fino all’80 per cento e nel caso della disponibilità di un accesso alla strumentazione dei provider le probabilità di compromissione della riservatezza salgono (sempre in tre mesi) fino al 95 per cento.

Ai tempi della nascita di Silk Road (2011) comunque l’anonimato su Tor era garantito perchè non ancora sotto la lente degli Enti governativi statunitensi e non; e questo permise la proliferazione di siti web dai contenuti più disparati. Ma come funzionava SIlk Road?

Le transazioni avvenivano con i Bitcoin, una moneta elettronica che permette riservatezza e discrezione. Per far fronte alle possibili fluttuazioni del tasso di cambio del bitcoin, che possono essere notevoli anche su brevi periodi, i prezzi praticati su Silk Road erano vincolati al dollaro statunitense, in modo da prevenire inflazione o deflazione troppo drastiche. Gli utenti non interessati a vendere potevano iscriversi a Silk Road gratuitamente; tale strategia era volta a ridurre la possibilità, per utenti non autorizzati, di distribuire merce contaminata. A partire dal lancio, avvenuto appunto nel febbraio 2011, dopo tre mesi di sviluppo, si delineò chiaramente il genere di business con il quale Silk Road voleva affermarsi: droghe, pornografia, prodotti contraffatti, documenti falsi e, a partire dal marzo 2012, anche armi. Tuttavia, gli amministratori del sito hanno vietato la vendita di beni o servizi destinati a danneggiare gli altri. I venditori operavano maggiormente negli Stati Uniti e in Gran Bretagna offrendo prevalentemente prodotti quali MDMA, eroina, LSD e cannabis. Un gestore del sito ha affermato che «oltre il 99% di tutte le transazioni, effettuate all’interno del sistema con acconto di garanzia, è stato completato con soddisfazione di compratore e venditore, o comunque alla fine un accordo è stato raggiunto.»

Ma chi è l’ideatore di Silk Road? Per l’opinione pubblica, ed anche le autorità il colpevole unico è Ross William Ulbricht, noto anche con lo pseudonimo di Dread Pirate Roberts (Austin, 27 marzo 1984), che è stato il gestore del negozio online per diverso tempo, anche se dalle informazioni acquisite sembrerebbe che lui non abbia creato e gestito il sito web Silk Road da solo ma si sia avvalso dell’aiuto di altri individui rimasti anonimi e che si sono susseguiti nel corso del tempo sempre utilizzando lo pseudonimo Dread Pirate Roberts. Comunque, in base alle carte ufficiali ed alle dichiarazioni delle persone coinvolte,”Dread Pirate Roberts” prese ispirazione per creare il sito di vendita on line Silk Road dal libro di fantascienza Alongside Night di J. Neil Schulman e dai lavori di Samuel Edward Konkin III. Già prima del 2009 Ulbricht stava pensando all’idea di avviare un negozio online ma come mercato nero dove si dovessero utilizzare Tor ed i bitcoin per poter sfuggire ai controlli delle forze dell’ordine. In questo modo, creando il suo negozio online su un sito Tor, Ulbricht sarebbe stato nel più completo anonimato, avendo il suo IP nascosto. Il bitcoin è una criptovaluta; mentre tutte le transazioni con i bitcoin vengono annotate in un database, il Blockchain, gli utenti possono evitare, però, tramite continue catene di blocchi, di collegare le loro identità al loro “portafogli” online, cosa che permette di condurre transazioni monetarie nel più totale anonimato.

Ulbricht iniziò a lavorare allo sviluppo del suo negozio online nel 2010 come progetto da portare avanti in contemporanea al sito di rivendita online di libri usati Good Wagon Books. Tenne sporadicamente anche un diario durante la fase di creazione e di crescita del sito Silk Road; come prima cosa descrisse la sua situazione prima della creazione del sito Silk Road e predisse che avrebbe fatto dell’anno 2011 “un anno di prosperità” grazie alle sue imprese. Ulbricht ha anche incluso riferimenti a Silk Road sulla sua pagina di Linkedin (un social network) dove ha discusso del suo desiderio “di usare la teoria economica come mezzo per poter abolire l’uso della coercizione e dell’aggressività fra gli uomini” e dichiarò “Io sto creando una simulazione di un’economia affinché sia possibile dare alle persone un’esperienza di prima mano di come sarebbe poter vivere in un mondo dove non esista l’uso sistemico della forza”. Per l’autore Nathaniel Popper la creazione di Silk Road fu semplicemente un atto di pura disperazione dopo che Ulbricht, finito il college, aveva buttato gran parte dei suoi risparmi nei suoi affari fallimentari.

Ulbricht fu collegato per la prima volta a “Dread Pirate Roberts” da Gary Alford, un investigatore dell’IRS, che stava lavorando con la DEA proprio riguardo al caso di Silk Road, a metà del 2013. Nell’ottobre del 2013 Ulbricht venne arrestato ed accusato dalla Federal Bureau of Investigation (FBI) di essere la mente creatrice del sito Silk Road. Fu arrestato quando si trovava nella sezione Glen Park della biblioteca pubblica di san Francisco.

Per poter evitare che Ulbricht crittografasse od eliminasse i dati riferiti al sito Silk Road dal computer portatile che stava utilizzando nella biblioteca, semmai si fosse accorto che stava per essere arrestato, due agenti finsero di litigare nella biblioteca. Quando fu distratto dal litigio dei due, un altro agente prese il suo computer e vi inserì subito una chiavetta USB nella quale copiò tutti i dati presenti nell’hard disk del computer. L’agente Chris Tarbell, infine, presentò ad Ulbricht il mandato per il suo arresto. Silk Road, nel corso del tempo è stato anche soprannominato l’Amazon delle droghe raggiungendo guadagni da capogiro pari addirittura a 2 milioni di dollari al mese.

Ulbricht, quindi, fu accusato di riciclaggio di denaro, computer hacking, traffico di droga e di aver stipulato contratti per assoldare degli assassini. Accusa quest’ultima che tuttavia decadde per insufficenza di prove. Ulbricht è stato condannato per tutte le altre accuse rimanenti tramite un processo con giuria che si è concluso nel febbraio 2015. Il successivo 29 maggio venne condannato all’ergastolo senza possibilità di liberazione condizionale. I suoi avvocati hanno presentato ricorso in appello il 12 gennaio 2016 dichiarando che l’accusa nascose illegalmente l’evidenza delle prove dei reati commessi dagli agenti della DEA durante l’inchiesta su Silk Road che ha portato alla condanna di Ulbricht, e che per tali reati gli agenti erano stati anche condannati. Anche in appello gli è stata poi confermata la pena che sta scontando al Metropolitan Correctional Center di New York.

In rete sono stati pubblicati diversi particolari sul percorso, piuttosto avventuroso, con cui l’FBI è arrivata a identificare e arrestare Ulbricht. Gran parte di questi provengono dal lungo documento del suo rinvio a giudizio (online qui, in PDF), firmato dallo specialista in crimini informatici dell’FBI che ha diretto il caso, Christopher Tarbell. Le indagini sono state lunghe: dalla fine del 2011 alcuni agenti dell’FBI sotto copertura hanno cominciato a utilizzare Silk Road per comprare droghe e hanno lavorato per risalire all’identità delle persone che lo gestivano.

Secondo la ricostruzione della CNN, il primo passo fu risalire al primo messaggio online che menzionasse l’esistenza di Silk Road. Risaliva al 27 gennaio 2011, fu pubblicato su un forum dedicato all’uso dei funghi allucinogeni chiamato “Shroomery”. Un utente con il nickname “Altoid” linkò Silk Road e scrisse: “Mi sono imbattuto in un sito che si chiama Silk Road, sto pensando di comprarci sopra… Fatemi sapere cosa ne pensate”. Due giorni più tardi un utente con lo stesso nickname scrisse un messaggio simile sul forum Bitcoin Talk (il “bitcoin” è la moneta virtuale creata nel 2009, l’unica utilizzabile su Silk Road): definiva Silk Road un “Amazon.com anonimo”.

Secondo l’FBI i due messaggi erano tentativi di fare indirettamente pubblicità al suo sito, anche perché otto mesi più tardi “Altoid” scrisse di nuovo su Bitcoin Talk dicendo che cercava un esperto di information technology che fosse pratico di Bitcoin per una startup (link), Gli interessati potevano contattare l’indirizzo di posta elettronica rossulbricht@gmail.com.

Nel frattempo le indagini su Dread Pirate Roberts, il fondatore di Silk Road, permisero di risalire a un internet café di San Francisco dal quale Dread Pirate Roberts accedeva a Silk Road utilizzando una VPN (virtual private network) per creare un falso indirizzo IP e nascondere così la propria posizione. Dallo stesso negozio Ulbricht era entrato più volte nella sua casella di posta Gmail (come l’FBI scoprì chiedendo i dati a Google) e l’internet café si trovava vicino alla casa di un amico da cui si era trasferito Ulbricht intorno a settembre del 2012.

Poche settimane prima dell’arresto diede – identificandosi solo come Dread Pirate Roberts – una rarissima intervista a Forbes, e disse che «i piani più alti del governo mi stanno dando la caccia». Dread Pirate Roberts accettò di rispondere alle domande dopo oltre otto mesi di richieste.

I documenti legali, scrive CNN, notano anche una somiglianza “culturale” che ha aiutato gli investigatori a identificare Ulbricht con Dread Pirate Roberts. Sia i profili pubblici di Ulbricht sui social network che i discorsi online di Dread Pirate Roberts dimostravano ogni tanto una convinta adesione alle teorie libertarie di un importante economista di origini austriache, Ludwig von Mises (morto nel 1973), che secondo Dread Pirate Roberts aveva fornito “le basi filosofiche di Silk Road”.

Oltre a quello che scrive CNN, Slate aggiunge un altro “errore da stupido” che ha incastrato Ulbricht, tratto anche in questo caso dai documenti legali. A marzo del 2012 su StackOverflow, un sito per programmatori informatici, un utente pubblicò una domanda molto specifica. La domanda, che riportava anche alcune righe di codice, riguardava un “servizio nascosto su Tor”: Tor è un sistema che protegge gli utenti dall’analisi del traffico con una rete di onion router (detti anche relay) che sono gestiti da volontari e permettono il traffico anonimo in uscita e la creazione di servizi nascosti, ed è tramite Tor che si accede a Silk Road. Il codice della domanda sul forum era identico in molte parti a quello utilizzato nella programmazione del server principale di Silk Road. Solo che la domanda venne posta con il nickname “Ross Ulbricht”. Meno di un minuto dopo il nickname venne cambiato in “Frosty”, ma ormai l’FBI aveva una prova importante che collegava Ulbricht ai gestori di Silk Road.

Nella seconda parte dello speciale ci addentreremo nei meandri di silk road per spiegare chi erano, cosa facevano e come è stato debellato il mercato di droghe online più grande mai ideato.

Vai alla parte 2: SILK ROAD: Idea di Libertà o Solo Criminali? (parte 2)

Uno dei migliori articoli che abbia letto sull’argomento, complimenti e grazie!

Grazie a te per aver dedicato un pò del tuo tempo alla lettura 🙂

Ma come avviene lo scambio di email sul sistema tor? si usano protocolli particolari? grazie e complimenti per l’ottimo articolo

Diciamo che se il tuo scopo è inviare email anonime puoi utilizzare diversi servizi anche esterni a tor che ti garantiscono , oddio, garantiscono è un parolone magari, almeno ci provano, a garantirti l’anonimato mediante l’uso di VPN e servizi di crittografia.

Su tor il sistema più utilizzato per l’invio di email si basa sulla crittografia PGP (Pretty Good Privacy), creato da Phil Zimmermann. Cè un articolo interessante sul suo funzionamento sul sito della kaspersky: https://www.kaspersky.it/blog/pgp-privacy-sicurezza-e-autenticazione/1956/

Grazie per i complimentri e per la tua visita 😛