Silk Road: Idea di Libertà o Solo Criminali? (Parte 3)

Se non lo avete ancora fatto, prima di proseguire con questo articolo, vi invito a leggere la prima parte raggiungibile qui: SILK ROAD: Idea di Libertà o Solo Criminali? (Parte 1) e la seconda Parte a questo Link: SILK ROAD: Idea di Libertà o Solo Criminali? (parte 2)

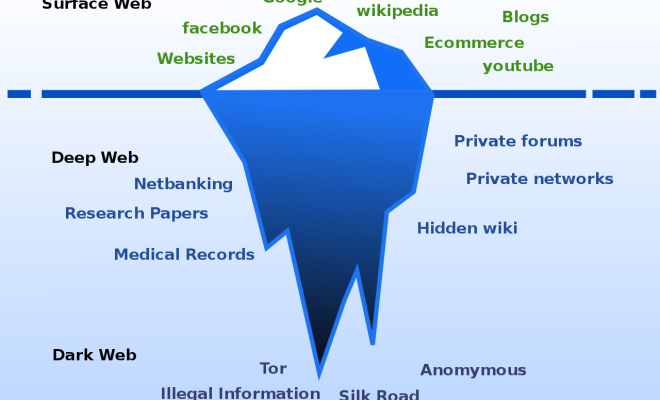

Continuiamo a seguire le vicende di Dread Pirate Roberts e di come si sia arrivati all’ arresto di Russ Ulbrichts individuato come Creatore e Amministratore del marketplace SIlk Road pubblicato sulla rete Tor nel 2011 come mercato di vendita di beni illegali, principalmente droghe e medicine:

L’ Agente Speciale dell’ FBI Chris Tarbell utilizzando tre computer diversi come del resto anche i suoi colleghi Kiernan e Yum, il cosiddetto “Team Cybersquad” ha cercato qualsiasi minima traccia di informazione che potesse aprire la rete oscura tor di cui a quel tempo si sapeva poco o nulla. Hanno esplorato il sito, letto i forum e scansionato Reddit, alla ricerca di membri della comunità di Silk Road che parlavano tra loro o con DPR sulle debolezze crittografiche che avevano scoperto ma passò più di un mese senza alcun passo avanti. Il caso inoltre era diventato anche un’enorme battaglia burocratica, poiché ogni agenzia cercava di farla propria. La task force di Baltimora, dove operava l’ Agente della DEA Carl Force, è stata la più aggressiva, rivendicando la completa proprietà dell’indagine e denigrando in particolare la cybersquad dell’FBI ove invece lavorava Chris Tarbell. “Pensano che siamo uno scherzo, che fruga su Internet“, ha detto Tarbell al collega Yum. “Ma dimostreremo che si sbagliano.” Le altre agenzie“, ha osservato, “..erano lì da un po’ e non hanno un cazzo in mano”.

Ma nella confusione burocratica che caratterizza il governo degli Stati Uniti, non esiste una giurisdizione chiara per il crimine informatico. È un campo in crescita che sta alimentando i finanziamenti delle forze dell’ordine, e che quindi attrae ego e politica. Silk Road rappresentava la nuova frontiera del crimine, un selvaggio West dell’era digitale. Come per la frontiera originaria, che Washington voleva recintare, chiunque avesse portato la legge ai senza legge sarebbe stato un eroe, motivo per cui il caso Silk Road era diventato la più grande caccia all’uomo online della storia dopo quella ai Kevin Mitnick degli anni 90.

E finalmente qualcosa si mosse quando uno degli amministratori del sito, tale Curtis Clark Green, conosciuto online con lo pseudonimo di “Chronicpain” fu arrestato nella sua abitazione a seguito di attività espletata dall’ agente Force sotto copertura nei panni di Nob, un frequentatore e venditore di Silk Road, orchestrando una spedizione di Cocaina all’ indirizzo di Green che abboccò all’esca. Al termine degli atti di rito, prima che Green fosse trasferito nelle celle di sicurezza, Force gli lascò in tasca il suo biglietto da visita e gli disse: “Quando esci, chiamami“. Quando effettivamente Green fu rilasciato su cauzione, tornò a casa dove in un primo momento pensò di suicidarsi sparandosi con una pistola, ma accorgendosi di non avere il coraggio necessario, decise di alzarsi, prendere il telefono e chiamare l’ Agente speciale della DEA Carl Force per iniziare a collaborare con la polizia.

Fu solo quando Force passò un po’ di tempo sul computer di Green e vide i messaggi di DPR: “Perché non cancellate i vostri conti?” “Rispondimi al più presto” – si rese conto che avevano catturato un grosso pesce nella loro rete. Questo ragazzo era un “tenente” di DPR, ma DPR era nervoso e aveva notato che il suo amministratore di fiducia si trovava offline da alcuni giorni, finchè una ricerca su Google ha rivelato che Green era stato arrestato e DPR iniziò a sospettare che si sarebbe pentito. Inoltre, riceveva un messaggio da un altro dipendente, Inigo, che gli comunicava che 350.000 dollari in bitcoin erano appena scomparsi da vari conti facendo risalire velocemente, dopo alcune indagini, il furto all’identità di Green. DPR è entrato in crisi valutando con i propri stretti collaboratori una soluzione violenta alla faccenda Green “Questa sarà la prima volta che dovrò fare appello ai miei muscoli“, disse ad Inigo. “Che schifo, cazzo.”

Qualche istante dopo, DPR ha inviato un messaggio a Nob dicendogli che aveva un “problema” nello Utah che richiedeva un azione incisiva. Secondo il retroscena che Force aveva creato per Nob, il suo repertorio criminale includeva talenti anche nell’esecuzione e nella riscossione, quindi ha recitato la parte. Seduto al Marriott, Force ha ricevuto un PDF dell’obiettivo, lo ha aperto e ha scoperto una scansione della foto della patente di guida di Green che loro avevano già in custodia e pronto alla collaborazione.

NOB: vuoi che venga picchiato. sparato, o cosa?

DREAD: Vorrei che venisse picchiato e poi costretto a restituire i bitcoin che ha rubato.

DREAD: non sono sicuro di come vadano di solito queste cose.

DREAD: quanto velocemente pensi di poter portare qualcuno laggiù? e cosa ti costa?

In attesa di notizie da Nob, DPR ha considerato anche altre opzioni. Un utente di Silk Road di nome Cimon, un consigliere fidato che aveva guidato DPR su opsec, programmazione e leadership, ha chiesto a questo quando una trasgressione contro Silk Road richiede una risposta letale. “Se questo fosse il selvaggio west“, ha detto DPR, “e in un certo senso lo è, verresti impiccato solo per aver rubato un cavallo“. Pochi minuti dopo, Inigo intervenne: “Non giustifico l’omicidio, ma è quasi degno di assassinarlo.“

Più tardi quel giorno, DPR invia un nuovo messaggio a Nob.

DREAD: ok, quindi puoi cambiare l’ordine di esecuzione anziché di tortura?

DREAD: è stato all’interno per un po’, e ora che è stato arrestato, temo che darà informazioni.

DREAD: mai ucciso un uomo o ne è stato ucciso uno prima, ma in questo caso è la mossa giusta.

DREAD: quanto costerà?

DREAD: approssimativo?

DREAD: meno di $ 100.000?

DREAD: hai ucciso o hai fatto uccidere qualcuno prima?

A questo punto Force inscenò l’omicidio di Green per asfissia e una volta inviate le prove a DPR dell’ avvenuto assassinio, questo che aveva già inviato 40.000 dollari come anticipo su un conto Capital One controllato dal governo, una volta ricevuta la presunta prova della morte, ha inviato altri $ 40.000 per un lavoro ben fatto.

NOB: stai bene?

DREAD: Sono incazzato per aver dovuto ucciderlo.

DREAD: ma ciò che è fatto è fatto.

Come tanti rivoluzionari prima di lui, l’idealista divenne un ideologo, DPR fu disposto a uccidere per la sua amata visione. Ad un certo punto, ha corretto “Inigo” dicendo che questa azione non era una vendetta; era giustizia, una nuova giustizia, secondo la legge della Via della Seta. Il trionfo di Silk Road ha confermato la fiducia del suo creatore nel proprio mito. “Quello che stiamo facendo”, ha scritto DPR ai suoi seguaci, “avrà effetti a catena per le generazioni a venire”. Nel giugno 2013 il sito ha raggiunto quasi 1 milione di account registrati. Fino a quando un pomeriggio, nell’ufficio della criminalità informatica dell’FBI di New York, quando Tarbell e Kiernan si sporgerono in avanti finalmente videro qualcosa di interessante su uno dei loro schermi. Ci lavoravano da settimane, scorrendo i pacchetti dati di Tor su un monitor, fissando elenchi di numeri su un altro monitor, quando uno di quei numeri li sorprese: 62.75.246.20. Si guardarono increduli e poi di nuovo verso il terminale, che mostrava il vero indirizzo IP di uno dei server di Silk Road.

Chris Tarbell, insieme a due avvocati di New York, si portò in volo a Reykjavik ove era dislocato il server del Thor Data Center. Questo conservava un computer con un indirizzo IP molto importante, uno che Tarbell e i suoi colleghi dell’FBI avevano scoperto a New York: il server nascosto di una vasta impresa criminale online chiamata Silk Road. Stavano lavorando su questo caso da mesi, così come gli agenti federali in tutto il paese, in una caccia all’uomo digitale ad ampio raggio per Dread Pirate Roberts: il misterioso proprietario di Silk Road, un mercato online clandestino che funzionava come un’anonima Amazon per i criminali. beni e servizi. Le indagini su Silk Road erano state avviate dalla Homeland Security, dai servizi segreti e dall’ufficio della DEA a Baltimora, dove un agente di nome Carl Force aveva lavorato sotto copertura come contrabbandiere di Silk Road per più di un anno.

Tarbell e il suo team, noto come Cyber Squad 2 (o CY2 in breve e “il Deuce” per divertimento), erano relativamente nuovi nel caso però a differenza delle altre agenzie avevano trovato la prima pista promettente nel caso.

Una volta sul campo a Reykjavik, Tarbell e gli avvocati si sono incontrati con i loro colleghi spiegando il motivo della loro visita. Silk Road ha eluso le forze dell’ordine per quasi tre anni perché funzionava su Tor, una sorta di camuffamento crittografico che rendeva quasi impossibile vedere gli utenti, i fornitori o i server del sito. Finché Tarbell non fece una scoperta casuale. La sua indagine era iniziata interamente alla sua scrivania con diligenza virtuale, curiosando nel protocollo di pubblicazione IP di Tor e trascorrendo del tempo su Silk Road alla ricerca di discussioni sulla sicurezza del sito. La sua occasione fortunata è arrivata da un thread su Reddit: un utente ha pubblicato un avviso secondo cui l’indirizzo IP di Silk Road era “trapelato”, visibile ad altri computer. Dread Pirate Roberts (o DPR, come veniva spesso chiamato) era stato avvisato del problema da un utente ma aveva ignorato l’avvertimento. Il successo di Silk Road stava rendendo arrogante DPR. Aveva abbassato la guardia, dicendo con sicurezza ai colleghi che il sito non sarebbe mai stato ritrovato.

Tarbell ha continuamente inviato dati a Silk Road, sperando di vedere la fuga di informazioni. Inseriva nomi utente con password errate (e viceversa) e incollava dati nei campi di input, utilizzando nel frattempo normali vecchi freeware per analizzare il traffico di rete e raccogliere gli IP che comunicavano con la sua macchina. Poi li ha testati. Il 5 giugno 2013, dopo aver fissato per ore gli indirizzi IP, Tarbell ne ha incollato uno, 193.107.86.49, in un browser e all’improvviso eccolo lì: il campo Silk Road Captcha. Lo mostrò al collega agente Ilhwan Yum e a Tom Kiernan, il tecnico informatico civile che formava la spina dorsale tecnica della cybersquad. Questo era ciò che il team stava aspettando: un’errata configurazione da qualche parte sul sito che rivelava il vero indirizzo IP di Silk Road, che Tarbell ha proceduto a rintracciare fino alla struttura all’avanguardia in Islanda.

Oltre l’ingresso con chiave magnetica dell’atrio del Thor data Center c’era un ex hangar per aerei in cui si trovava un container a doppia altezza, blu brillante con condotti argentati, pieno di server. All’interno c’erano tre file di lame allineate dal pavimento al soffitto, lampeggianti di luci blu. C’era un brivido nell’aria e il ronzio di un migliaio di ventilatori, tutti alimentati dalle forze vulcaniane provenienti dalla roccia sottostante. Le autorità islandesi hanno trovato la scatola corretta e hanno scoperto che conteneva un mirror drive, un duplicato del contenuto di Silk Road. Chris Tarbell a quel punto aveva in mano Silk Road.

Già a prima vista l’ hard disk con il contenuto del sito mostrava un volume di traffico sorprendente: il 21 luglio 2013, nel periodo in cui Tarbell atterrava in Islanda, il conto di DPR riceveva 3.237 trasferimenti al giorno per un totale di 19.459 dollari, che darebbero a DPR un reddito annuo di oltre 7 milioni di dollari. Il data center ha inoltre conservato i registri di sistema per sei mesi; potevano vedere tutti gli altri computer che avevano recentemente comunicato con questa macchina. È stata una manna investigativa. Dopo essere tornato a New York, Tarbell iniziò a srotolare i fili elettronici che portavano dalla macchina islandese ai computer di tutto il mondo. Hanno esaminato il traffico registrato per la porta 22, la connessione crittografata a cui accedono gli amministratori, e hanno scoperto diversi IP non Tor: un backup vicino a Filadelfia, un server proxy di hosting in Francia, una VPN in Romania.

Sulla parete del laboratorio informatico CY2, Tarbell ha montato un foglio di carta da plotter da 8 piedi e ha costruito la classica visuale dell’indagine criminale, con una matassa di linee che mappava la complicata relazione tra piste e prove. Una di queste connessioni era verso un indirizzo IP che rappresentava l’ultimo accesso noto alla VPN Silk Road. la cui ubicazione fisica si rivelò essere: Café Luna, Sacramento Street, San Francisco.

Quando gli agenti della Homeland Security si presentarono alla porta di casa di Ross Ulbricht a San Francisco, i suoi nuovi coinquilini rimasero sorpresi. Pensavano che il ragazzo tranquillo del Texas che aveva appena affittato la loro stanza per mille dollari al mese si chiamasse Joshua Terrey. Gli agenti dovevano averlo trovato interessante, dal momento che Joshua Terrey non era uno dei nove nomi che avevano trovato in una scorta di documenti d’identità falsi presso l’ufficio doganale di frontiera canadese, tutti indirizzati a questo indirizzo e contenenti la foto di Ross Ulbricht. I suoi coinquilini pensavano che il ragazzo di nome Josh, che aveva risposto al loro annuncio su Craigslist, fosse un commerciante di valuta. Pensavano che fosse strano che non avesse il cellulare, pagasse in contanti e fosse sempre al computer. Né gli amici né la famiglia avevano idea che Ross avesse un alter ego segreto: online era Dread Pirate Roberts. Né sospettavano che il giovane che gestiva quello che era iniziato come un mercato nero a sfondo politico fosse diventato il leader di un’organizzazione criminale, un operatore spietato che aveva deciso di uccidere uno dei suoi dipendenti come punizione per un furto (e come sacrificio necessario per proteggere i suoi obiettivi politici).

Se Ross era nervoso all’idea di essere scoperto quando gli agenti della Homeland Security lo avevano interrogato, non lo diede a vedere. Non ha detto loro di aver acquistato la colorata gamma di documenti d’identità falsi in modo da poter affittare di nascosto server aggiuntivi per affrontare le dimensioni esplosive di Silk Road e le sfide alla sicurezza. I documenti d’identità erano contraffazioni di alta qualità, con caratteristiche olografiche e tutto il resto. Ma ora erano nelle mani degli agenti della Homeland Security davanti alla porta. Ross era educato ma sapeva di poter rifiutare qualsiasi domanda.

Prima che gli agenti se ne andassero, Ross affermò che “ipoteticamente” chiunque avrebbe potuto spedirgli farmaci o documenti d’identità falsi tramite un sito web chiamato Silk Road. Una cosa strana da menzionare – e debitamente notata dagli agenti – ma non erano lì per parlare di Silk Road, qualunque cosa fosse. Gli agenti se ne sono andati portando con sé i documenti falsi. Ross era spaventato dalla visita. Poco tempo dopo si trasferì di nuovo in un altro appartamento in subaffitto, nel quartiere di Glen Park, dove decise di usare il suo vero nome.

“Il denaro è potente”, ha scritto la DPR ai fedeli della Via della Seta, “e ci vorrà il potere per realizzare i cambiamenti che voglio vedere”. A quel tempo, DPR era già milionario, ma quelle risorse, disse ai suoi seguaci, erano per la rivoluzione. La libertà, dopo tutto, ha bisogno di finanziamenti. DPR aveva fondato Silk Road come rappresentazione digitale dell’ideale libertario: un mercato senza attriti in cui tutti avevano la libertà purché non interferisse con la libertà di qualcun altro. Per DPR e la comunità che crebbe intorno a lui, Silk Road era molto più che semplice contrabbando; era un movimento. Con la rapida crescita di Silk Road, le dichiarazioni di DPR divennero più grandiose. Scriveva “ogni singola transazione è una vittoria” nell’indebolire lo stato “ladro e omicida”. Ciò che era iniziato come una fede nella libera scelta finì per sembrare un dogma rivoluzionario.

Ma dietro le quinte, Ross ha dovuto affrontare crisi costanti. C’erano problemi tecnici, problemi di gestione, un mercato in rapida evoluzione e la volatilità del bitcoin. C’erano dei truffatori sul sito. E anche se Silk Road guadagnava sempre di più, i costi per mantenerlo aumentavano di pari passo. Ross, sentendosi assediato da tutte le parti, annotò i suoi sforzi in un registro.

04/03/2013

Le truffe di spam stanno guadagnando terreno. Spazio dei nomi limitato e conti correnti bloccati.

Anche il ricatto era un problema. Gli hacker avevano capito come lanciare il Denial-of- Service

ai servizi su Silk Road e DPR era stato costretto a pagare “protezione” per la somma di 50.000 dollari a settimana. Nel maggio 2013, gli hacker hanno chiuso il sito per una settimana e molti utenti si sono chiesti se fosse opera di un concorrente. Atlantis, un nuovo bazar di beni illeciti basato su Tor, era appena stato lanciato con un brillante trailer di YouTube e una chat di gruppo con i giornalisti in cui un portavoce di nome Heisenberg offriva la seria impressione che Atlantis fosse il “Facebook di Silk Road“.

05/02/2013

L’attacco continua. Nessuna parola dall’aggressore. Il sito è aperto, ma occasionalmente Tor si blocca e deve essere riavviato.

Il personale di DPR stava crescendo, anche se era difficile trovare subalterni affidabili. Il peso della leadership si faceva sentire e i suoi umori altalenanti giocavano a favore della teoria secondo cui l’ account era in realtà gestito da più persone. Nell’unica intervista rilasciata a Forbes, DPR ha affermato di essere in realtà il successore del creatore di Silk Road. Tale strategia ha dato i suoi frutti, tanto che su Silk Road era diventato uno sport speculativo decifrare le molteplici sfaccettature di DPR, con gli utenti che credevano di poter persino rilevare quando i diversi admin avrebbero preso le redini. Nob, pseudonimo sotto copertura dell’ agente della DEA Carl Force, che nel frattempo era diventato anche confidente di DPR, sperava di sfruttare questa crescente paranoia dell’amministratore a suo favore per far cadere DPR direttamente nelle braccia della DEA.

26/05/2013

“Ho provato a spostare il forum sulla configurazione multi .onion, ma l’IP è trapelato due volte“. (DPR)

DPR, forse anche perchè stanco o comunque troppo impegnato a gestire tutto, qualche buco di sicurezza lo ha lasciato. Tanto per cominciare, quel diario che teneva era una pessima idea, la crescente vanità e arroganza erano diventate una debolezza. Anche la programmazione da autodidatta di DPR stava raggiungendo il suo limite, eppure avrebbe detto ai suoi amministratori che non c’era nulla che potesse far risalire a loro. Quando un utente con un elevato background tecnico ha inviato un messaggio privato a DPR per avvertirlo che avrebbe conosciuto l’esatta posizione fisica dei suoi server, DPR ha ignorato la cosa. L’informatore ha avvertito che i server potevano essere copiati facilmente. “Non preoccuparti“, ha detto DPR. “I server sono sicuri“.

Intanto nei laboratori dell’ FBI i tecnici insieme a Tarbell avevano ricreato la struttura del sito di Silk Road, grazie alla copia prelevata dai server del Thor Data Center, venendo così a conoscenza dell’infrastruttura più profonda del marketplace, potendo apprendere i meccanismi, le comunicazioni e la struttura. Tarbell ha potuto immediatamente apprezzare le qualità imprenditoriali di DPR, pensando anche quanto avrebbe fatto comodo al governo o comunque alla società moderna se le stesse doti fossero applicate in ambito legale. Lo stesso Tarbell rimase impressionato dalla mole di lavoro che vi era dietro al sito, considerando anche il fatto che DPR non era un programmatore professionista. Il codice del sito era pieno di commenti che descrivevano vari esperimenti tecnici che spesso venivano eseguiti sul server live. Kiernan e Yum, i due colleghi e collaboratori di Tarbell hanno trovato i messaggi privati, i forum, un conto di deposito a garanzia di bitcoin (da cui DPR prelevava la sua parte ogni sabato sera) e il server bitcoin principale che mostrava tutte le transazioni dei venditori.

Mentre Yum e Kiernan lavoravano sulle macchine, Tarbell esaminava le 1.400 pagine dei registri delle chat di DPR per capirlo veramente. DPR era cose diverse per persone diverse, a volte sollecito e professionale, altre volte volatile e narcisistico. Alla fine, ha abbracciato l’omicidio come una pratica commerciale necessaria. Leggendo la corrispondenza di Dread Pirate Roberts, Tarbell fu sorpreso di trovare prove di altri omicidi su commissione, questa volta una risposta ai ricattatori. Era uno scenario complicato, ma quello che Tarbell ha messo insieme è che un utente chiamato FriendlyChemist stava ricattando DPR. Un altro utente chiamato Redandwhite, affermando di essere un membro degli Hells Angels, ha accettato di uccidere il ricattatore, per una bella cifra, ovviamente.

Dread Pirate Roberts 27/03/2013 23:38

Ai miei occhi, FriendlyChemist è una responsabilità e non mi dispiacerebbe se venisse giustiziato… Ho le seguenti informazioni:

Blake Krokoff

Vive in un appartamento vicino a White Rock Beach

Età: 34

Provincia: Columbia Britannica

Moglie + 3 figli

Dread Pirate Roberts 31/03/2013 8:59

Non voglio essere una seccatura qui, ma il prezzo sembra alto. Non molto tempo fa, ho ottenuto un successo netto per $ 80.000. I prezzi che hai indicato sono il meglio che puoi fare?

RedandWhite 31/03/2013 11:16

Mi dispiace, ma non possiamo fare nulla per quel prezzo. Il massimo che posso fare è 150 e anche quello è eccessivo.

Nell’interesse di un “futuro rapporto d’affari”, gli Hells Angels accettarono 150.000 dollari, ovvero 1.655 bitcoin all’epoca. “Buona fortuna e stai attento” è stata la firma di DPR. Il giorno successivo fecero il debriefing.

Redandwhite 4/1/2013 22:06

Il tuo problema è stato risolto… Stai tranquillo però, perché non ricatterà più nessuno. Mai.

Dread Pirate Roberts 2/4/2013 00:55

Lavoro eccellente.

Tarbell non aveva mai visto niente del genere. Qui c’era una registrazione con data e ora di un’intera cospirazione criminale mentre si svolgeva. Si è scoperto, ha detto Redandwhite a DPR, che il ricattatore che avevano ucciso lavorava con un altro ragazzo conosciuto su Silk Road come Tony76, un famigerato truffatore. DPR non ha esitato ad aggiungerlo alla fattura. Ma Tony76 aveva dei coinquilini, e anche loro erano coinvolti. Forse. Probabilmente. Bene, ha detto la DPR. Ottienili anche tu e invia una prova fotografica una volta terminato il lavoro. Nel frattempo, DPR e Redandwhite hanno trascorso un po’ di tempo a risolvere i problemi della nuova app di chat e del plug-in per la privacy degli Hells Angels (“Carica alcuni screenshot delle impostazioni”), pianificando e fissando i prezzi (“nessuno sconto per quantità”) per la prossima serie di esecuzioni.

Dread Pirate Roberts 08/04/2013 18:50

Capisco il tuo problema, ti serve la porta 9150, non 9151… hmm… $500k in btc (3.000 @ $166/btc) sono stati inviati a:

1MwvS1idEevZ5gd428TjL3hB2kHaBH9WTL

Una settimana dopo:

Rosso e bianco 15/04/2013 10:11

Il problema è stato risolto.

Tarbell aveva letto la corrispondenza di DPR in ordine inverso, ed era una cosa strana, far girare la vita di DPR all’indietro, da boia volontario a idealista preoccupato della felicità individuale. Una sorta di utopia libertaria, pensò Tarbell. Anche se non era esattamente sorpreso. Tutti i sistemi sono vulnerabili alla corruzione. Come Internet stessa, pensava Tarbell, che iniziò come una meravigliosa prateria libera finché le persone non approfittarono di quella libertà. Ecco perché, pensò, c’era bisogno di uno sceriffo.

Sulla mappa di Tarbell c’era un indirizzo IP con un nome accanto: Frosty. Questo era un documento d’identità che avevano trovato sulla scatola dell’Islanda. Ma non sapevano cosa significasse finché Yum e Kiernan non lo hanno incrociato con altre prove che avevano raccolto. Si è scoperto che i server di Silk Road avevano un sistema di accesso che creava un computer affidabile per tutte le altre macchine, le cui chiavi di crittografia terminavano tutte con gelido@frosty. Ciò significava che questi computer condividevano una chiave amica, un’unica macchina con cui potevano parlare. Tarbell guardò la sua mappa, decorata con una topologia di rete. Uno di quei nodi doveva essere Frosty e chiunque sedesse alla sua tastiera era Dread Pirate Roberts.

Force, l’agente della DEA che lavorava sotto copertura su SIlk Road con lo pseudonimo Nob, sperava di trarre vantaggio dalle difficoltà di DPR. Ha raccontato a DPR di “Kevin”, una presunta fonte di controspionaggio sulla crescente indagine su Silk Road. Nob ha spiegato che, come tutti i bravi giocatori affiliati al cartello, aveva “un ragazzo all’interno”, uno sporco impiegato del Dipartimento di Giustizia sul suo libro paga. Kevin, ovviamente, era Force in persona e aveva molte informazioni preziose per DPR. Force disse ai suoi supervisori che questo gioco di informatori avrebbe fatto sembrare Nob onnisciente e quindi più fidato. Citando Kevin, Nob ha fornito informazioni a DPR e ha previsto i danni degli utenti e dei venditori di Silk Road. Le cose stavano diventando rischiose là fuori, disse Nob. Ha insistito sul fatto che DPR avrebbe dovuto prepararsi un un piano di fuga di “30 secondi netti”, suggerendo vari itinerari.

Ross in effetti, seguendo i suggerimenti di Force/nob, aveva fatto alcuni alcuni passi preparatori. Volò a Dominica, una piccola isola paradisiaca fiscale nei Caraibi, e presentò una domanda di “cittadinanza economica”. Cercò di coltivare successori nel caso in cui la fuga fosse diventata necessaria. DPR aveva creato un forum speciale chiamato Staff Chat per i suoi amministratori d’élite, tra cui Batman73, Inigo e un nuovo arrivato chiamato Cirrus. DPR ha detto ai suoi amministratori come la pressione lo stava uccidendo, e come gli servisse del tempo libero. Anche nel mezzo del crescente caos che vorticava intorno a Silk Road, DPR iniziò a prendersi dei giorni liberi, lasciando le operazioni quotidiane ai suoi luogotenenti.

— SEGUE PARTE 4 —